Benvenuti alla nostra serie di articoli dedicati alla cybersecurity per le Piccole e Medie Imprese (PMI)! In un mondo sempre più digitale, la sicurezza informatica è diventata una priorità fondamentale per le aziende di tutte le dimensioni. Tuttavia, le PMI spesso non dispongono delle risorse o delle competenze necessarie per affrontare adeguatamente le minacce informatiche.

Questa serie di 12 articoli è stata pensata per fornire informazioni pratiche e accessibili che ti aiuteranno a proteggere la tua azienda. Ogni articolo approfondirà un aspetto specifico della cybersecurity, offrendo consigli utili, strategie e best practice per migliorare la tua postura di sicurezza. Dall’aggiornamento del software alla protezione della rete wireless, dalla formazione dei dipendenti alla gestione delle minacce come il ransomware e il phishing, copriremo tutti i punti essenziali per aiutarti a mantenere la tua azienda sicura.

Iniziamo con i fondamenti della cybersecurity, un punto di partenza essenziale per comprendere l’importanza di proteggere i tuoi dati e dispositivi. Continua a seguirci per scoprire come mettere in pratica queste raccomandazioni e fare della sicurezza informatica una parte integrante della tua attività quotidiana.

Non importa se sei una piccola azienda di biscotti artigianali o un colosso della tecnologia, i cybercriminali non fanno distinzione. Non vorrai mica che il tuo piccolo regno venga violato da qualche hacker affamato di dati, vero? Segui questi semplici consigli per trasformare la tua PMI in una fortezza digitale.

Proteggi i tuoi File e Dispositivi

Aggiorna il Software

- Se pensi che aggiornare il software sia noioso come guardare la vernice che asciuga, ripensaci. Gli aggiornamenti automatici sono come il burro sulle tue fette biscottate di sicurezza.

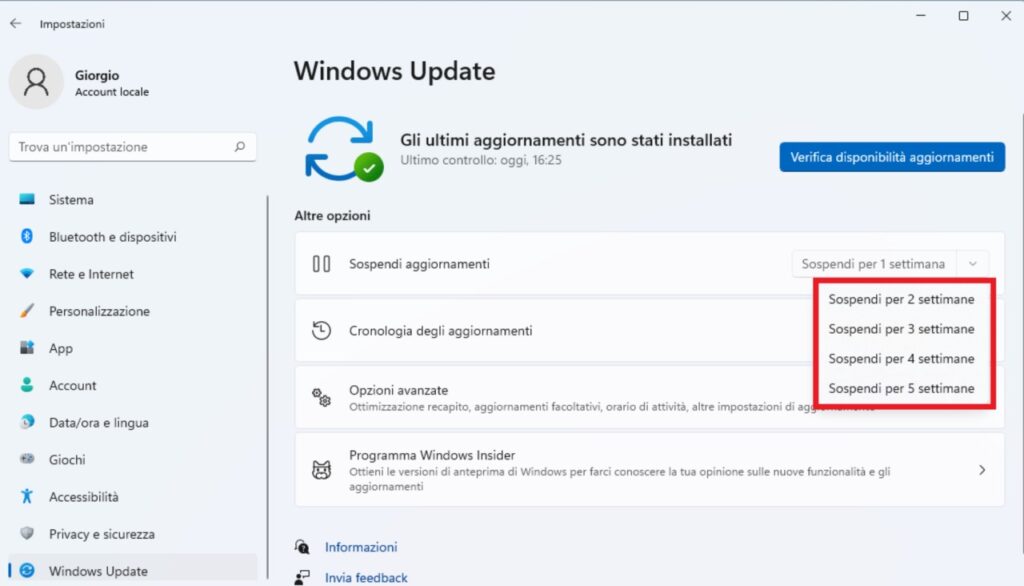

Su windows

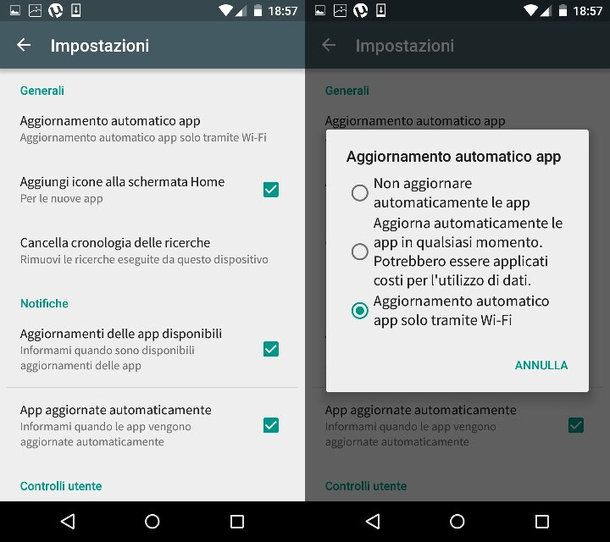

Su Android

Su IPhone

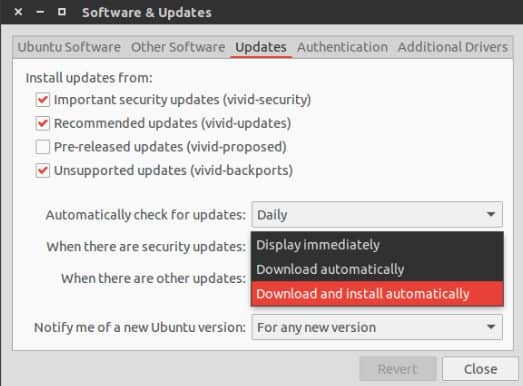

Su Ubuntu

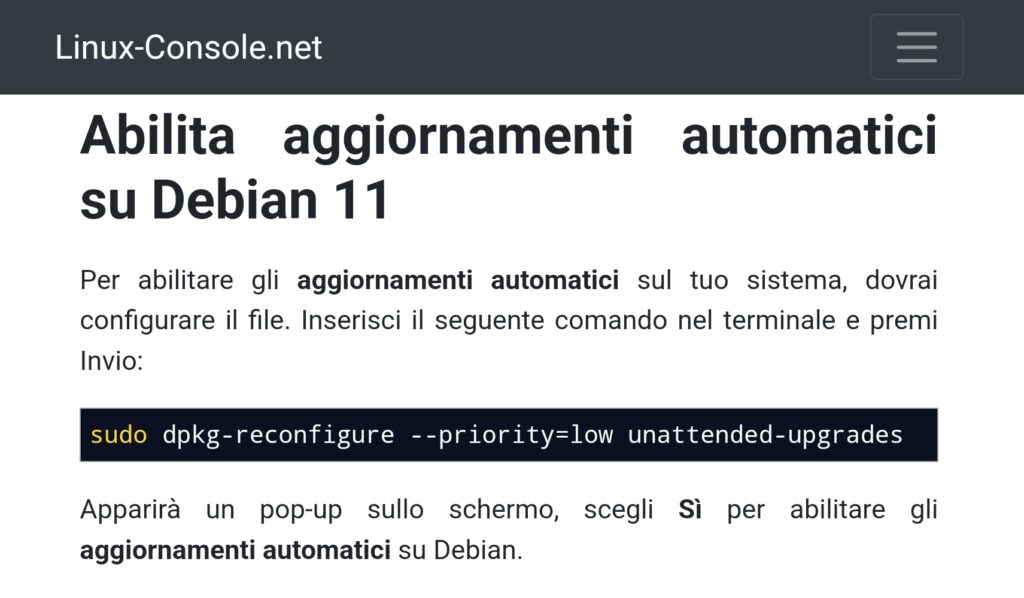

Su Debian

Metti al Sicuro i tuoi File

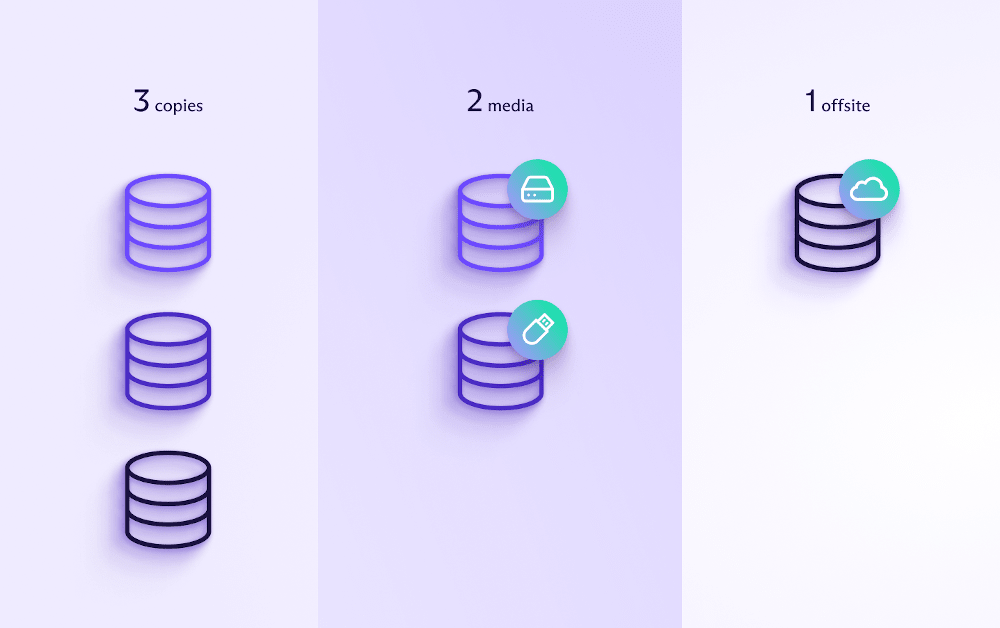

- Backup, backup, backup! Esegui il backup dei tuoi file importanti offline, su un disco rigido esterno o nel cloud. E per l’amor del cielo, chiudi a chiave i tuoi documenti cartacei. Non stiamo giocando a “nascondino” qui. Usa la regola dei backup 3-2-1 che è piuttosto semplice da spiegare. L’idea è che tu abbia tre copie dei tuoi file: una su cui lavori e due per scopi di backup. Queste due copie di backup sono conservate su supporti diversi e una di esse è fuori sede. (https://proton.me/blog/it/3-2-1-backup)

Richiedi Password Sicure

- Una password “12345”? Sei serio? Usa password forti per tutti i dispositivi. E no, non scriverle su un post-it attaccato al monitor.

Tabella tempo di attacco forza bruta su tipi di password

Cripta i Dispositivi

- Cripta tutto, dal laptop al frigorifero smart se necessario. I dati sensibili devono essere protetti come il segreto della Coca-Cola. (ad esempio: flip-flop.it/📘-come-bloccare-e-sbloccare-il-computer-usando-una-chiavetta-usb-guida-passo-passo/)

Usa l’Autenticazione a Due Fattori (MFA)

- Un ulteriore strato di sicurezza, come un codice temporaneo sullo smartphone. Gli hacker dovranno lavorare molto di più per rubare i tuoi dati. Usare una autenticazione a più fattori è differente da un autenticazione a 2 fattori (2FA) perchè in questo caso ti saranno chiesti due codici ad esempio una password e un codice. Nell’autenticazione a più fattori dovrai utilizzare due tra:

- Qualcosa che sai: I fattori di autenticazione basati sulla conoscenza, come la password, richiedono all’utente di ricordare un segreto che verrà digitato nella pagina di autenticazione.

- Qualcosa che hai: I fattori di autenticazione basati sul possesso richiedono che l’utente sia in possesso di un particolare oggetto, come uno smartphone, una smartcard o un token di autenticazione fisico (come uno Yubikey).

- Qualcosa che sei: I fattori di autenticazione basati sull’inerenza identificano un utente in base ad attributi unici come le impronte digitali, le impronte vocali o il riconoscimento facciale.

https://www.checkpoint.com/it/cyber-hub/network-security/what-is-multi-factor-authentication-mfa

Proteggi la tua Rete Wireless

Proteggi il tuo Router

- Cambia il nome e la password di default. Spegni la gestione remota e non dimenticare di uscire come amministratore. Il router non è un giocattolo, trattalo con rispetto.

Usa la Criptazione WPA2/WPA3

- Assicurati che il tuo router utilizzi almeno la criptazione WPA2. Vuoi proteggere le informazioni che invii sulla tua rete? Bene, allora accendi quella criptazione!

Pratiche di Sicurezza Intelligenti

Richiedi Password Forti

- Almeno 12 caratteri, mescola numeri, simboli e lettere maiuscole e minuscole. E per favore, non riutilizzare le password. Non siamo nel 1995.

Limita i Tentativi di Accesso

- Restringi il numero di tentativi di accesso non riusciti. Gli hacker non dovrebbero avere infiniti tentativi di indovinare la tua password.

Forma il tuo Staff

- Sì, anche tuo cugino che lavora part-time. Esegui regolarmente sessioni di formazione sulla sicurezza per tutti i dipendenti. La sicurezza deve essere parte della cultura aziendale.

- Se non sai a chi rivolgerti affidati ad un consulente che ti mostrerà molte delle tecniche di attacco di ingegneria sociale e sensibilizzerà il tuo staff su temi come l’autenticità dei messaggi, l’autorevolezza delle fonti la pec e lo spid.

Prepara un Piano

- Sviluppa un piano per salvare i dati, mantenere le operazioni e notificare i clienti in caso di violazione. Non farti trovare impreparato come uno scoiattolo in autostrada.

- Se non sai a chi rivolgerti, affidati a un consulente che ti aiuterà a redigere un piano di disaster recovery, programmare degli audit di sicurezza e mettere a norma la tua azienda.

Passi Pratici da Seguire

- Backup Regolari: Assicurati che i backup siano effettuati regolarmente e siano archiviati in modo sicuro.

- Aggiornamenti Automatici: Imposta i sistemi per aggiornarsi automaticamente. Non vuoi diventare l’anello debole della sicurezza.

- Formazione dei Dipendenti: Conduci regolarmente sessioni di formazione sulla sicurezza per tutto il personale. Non lasciare che l’ignoranza sia il tuo nemico.

- Sicurezza Fisica: Chiudi a chiave dispositivi e file cartacei contenenti informazioni sensibili. Non è una cosa difficile, davvero.

- Autenticazione a Due Fattori: Implementa l’MFA ovunque possibile. Più strati di sicurezza, meno notti insonni.

Seguendo questi fondamentali, le piccole e medie imprese possono migliorare significativamente la loro postura di sicurezza informatica e proteggersi dalle minacce potenziali. Ricorda, la cybersecurity non è un compito unico, ma un processo continuo che richiede vigilanza e aggiornamenti regolari.

Rimani sintonizzato per ulteriori suggerimenti su misure avanzate di cybersecurity nei prossimi articoli!